Warum ISO 27001 mit Compliance Aspekte implementieren?

KOSTENLOS TESTEN- KI-gestütztes ISO 27001-Tool, ergänzt durch Expertenberatung

- Moderne Technologien und ein nutzerfreundliches, klares Interface-Design

- Umfassende Übersicht über alle Aspekte der ISO 27001-Compliance

- DSMS & ISMS: Informationssicherheits- und Datenschutzsysteme auf einer Plattform

- Unterstützung mehrerer Sicherheitsstandards mit einem einzigen Compliance-Tool

- Robustes Risikomanagementsystem, zugeschnitten auf organisationsspezifische Bedrohungen

- Effiziente Erkennung von Bedrohungen und Schwachstellen

- Möglichkeit zur Nutzung unternehmenseigener Kontrollkataloge für verbesserte Effizienz

- Einsatzbereites ISO 27001/2-Tool-Kit

- Informationskonsistenz und nahtlose Zertifizierung Jahr für Jahr

Compliance Aspekte wird vertraut

Kundenrezensionen

Compliance Aspekte ist äußerst benutzerfreundlich, die Anpassung ist kinderleicht. Wir können uns damit um die ISO-Compliance und den Datenschutz kümmern – wir können alles, was wir brauchen, in einem Tool machen.

Das ist auch das einzige Tool, mit dem das möglich ist. Es hilft uns, die Datenkonsistenz zu behalten und Audits einfacher durchzuführen.

Das Tool Compliance Aspekte ist besser als die auf dem Markt bestehenden Alternativen und zugleich günstiger.

Eine der Funktionen, die uns bei Compliance Aspekte am besten gefällt, ist der optimierte Compliance-Prozess. Die Benutzeroberfläche hat ein klares und strukturiertes Design, das mehr Benutzerfreundlichkeit bietet und eine höhere Arbeitsgeschwindigkeit fördert. Dies führt nicht nur zu einer steilen Lernkurve bei neuen Benutzern, sondern ermöglicht auch erfahrenen Benutzern, den Aufwand zu minimieren.

In jeder Phase des Lebenszyklus im Sicherheitsmanagement werden wiederkehrende Aufgaben, wie Scoping, Strukturanalyse, Modellierung und sogar die Nachverfolgung von Risiken und Maßnahmen, durch eine Vielzahl an Funktionalitäten unterstützt, man kann z.B. die Maßnahmen bei mehreren Anforderungen anwenden, einzelne Assets unterschiedlichen Scopes zuweisen und Anforderungs- und Maßnahmenkataloge ergänzen.

Außerdem ist die Leistung der Plattform großartig – sie ist stabil und im Hinblick auf die Geschwindigkeitseffizienz hervorragend.

Wir lieben und leben Compliance Aspekte wirklich!

Wir waren neu im Bereich der Compliance und der Implementierung von ISO 27001 und mussten den komplizierten Zertifizierungsprozess durchlaufen.

Angesichts der regulatorischen Komplexität wollten wir den besten Weg für uns finden, um loszulegen. Unser Projektmanager (aka Sicherheitsbeauftragter) hatten noch nie zuvor mit solchen Compliance-Aspekten und -Regeln gearbeitet.

Deshalb haben wir uns für die Unterstützung durch einen Drittanbieter entschieden, genauer gesagt für Compliance Aspekte. Der geführte Ansatz hat für uns eine entscheidende Rolle gespielt. SCM hatte alle detaillierten Erklärungen für den Compliance Check und Risikoanalyse, einschließlich praktischen Vorschläge.

Compliance-Aspekte Funktionen

für die ISO 27001-Implementierung

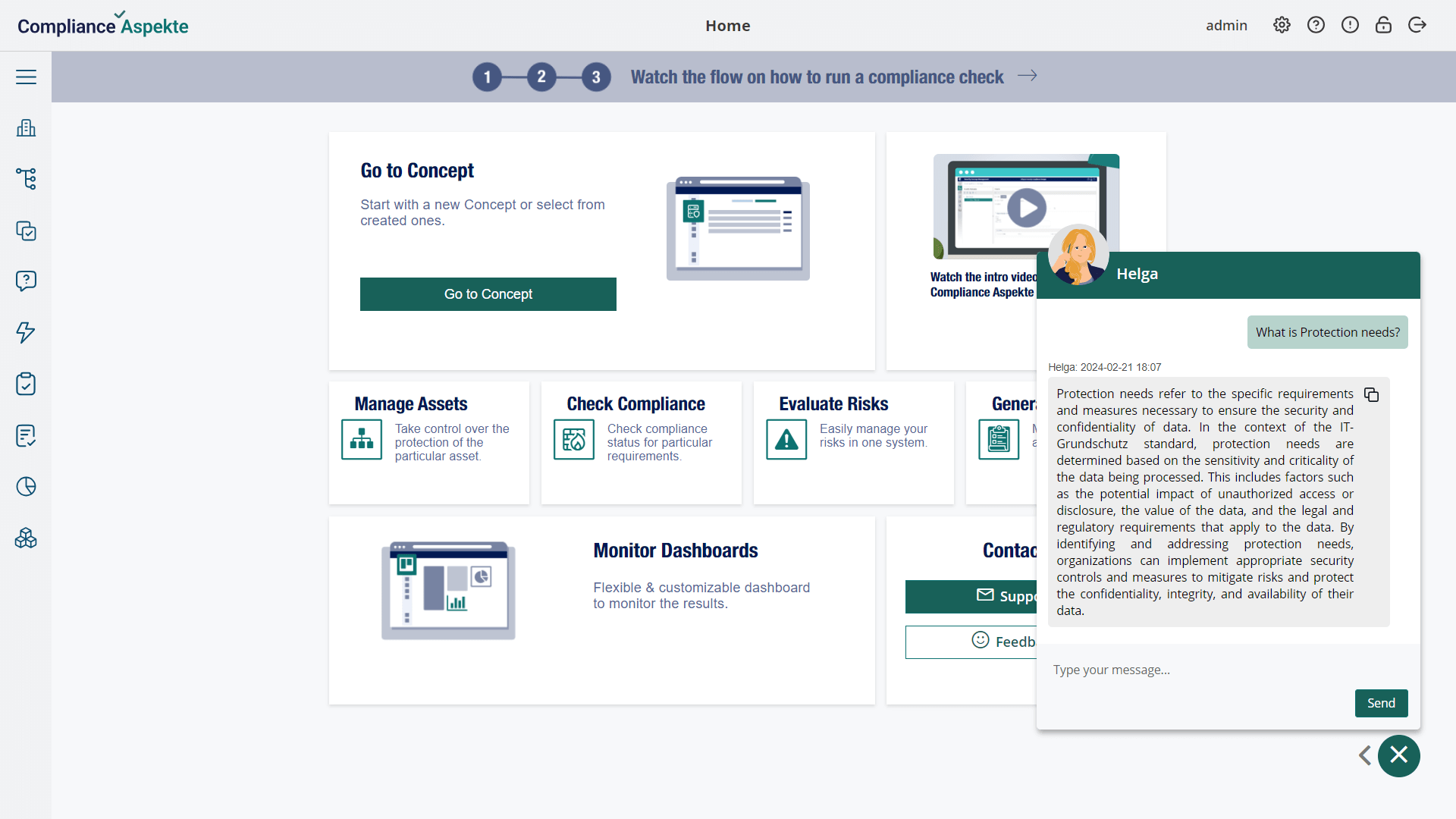

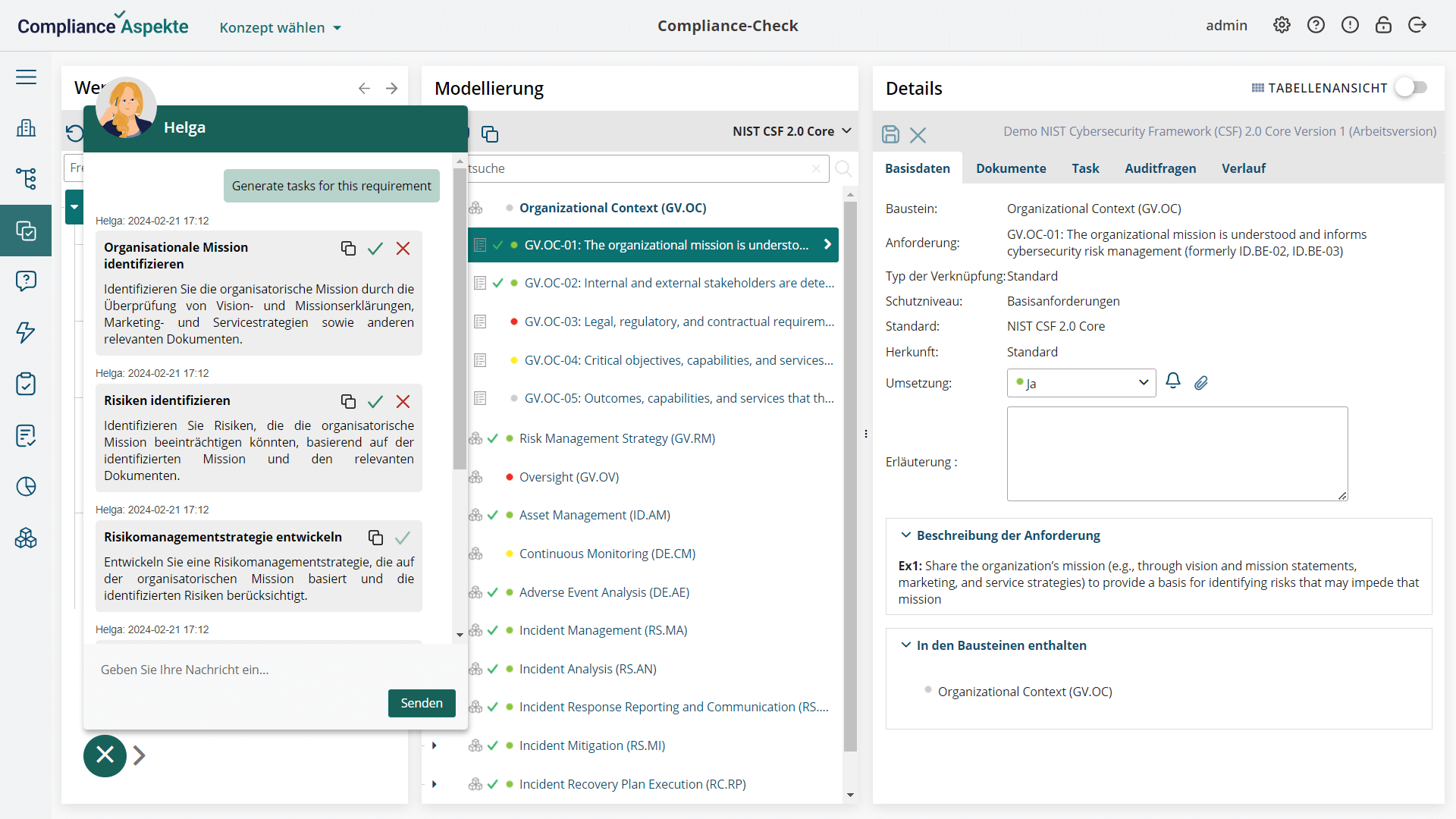

- KI-Copilot zur Unterstützung bei ISO 27001-bezogenen Fragen, Compliance-Aufgaben und Plattformbedienung

- Compliance-Bewertung gemäß den Anforderungen zur Informationssicherheit von ISO 27701

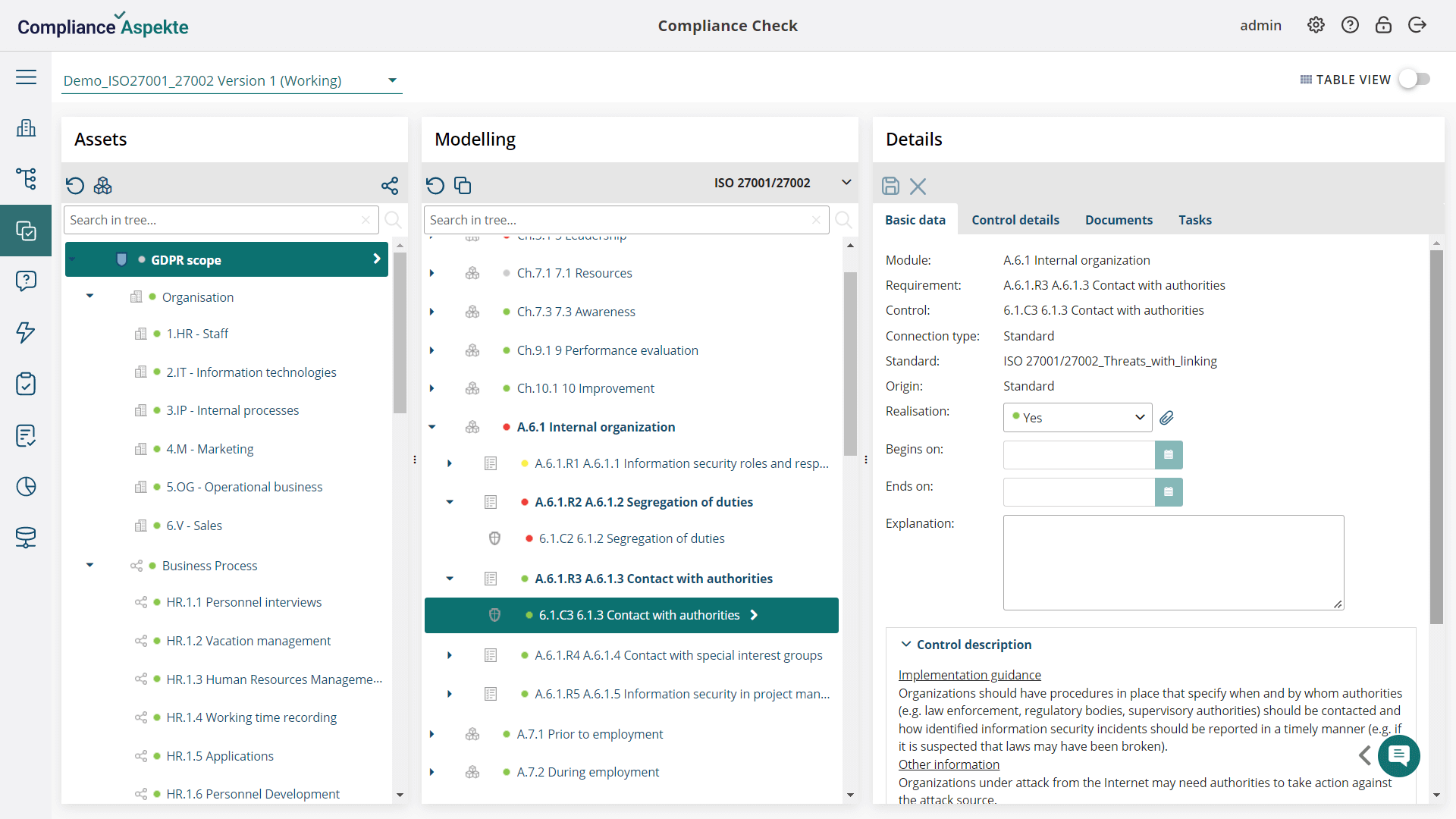

- Automatische Zuordnung von Kontrollen zu Anforderungen und Vermögenswerten aus ISO 27002

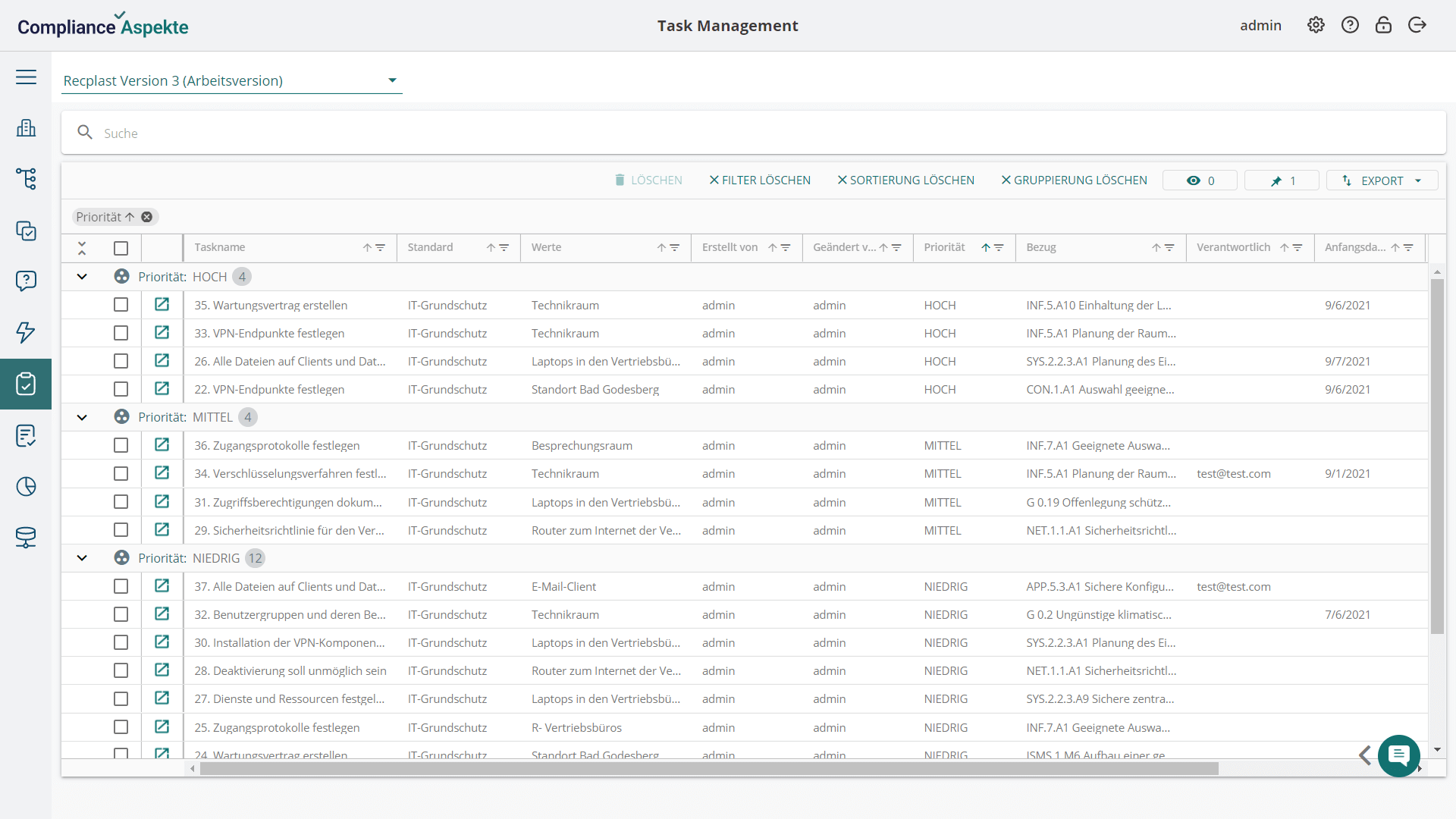

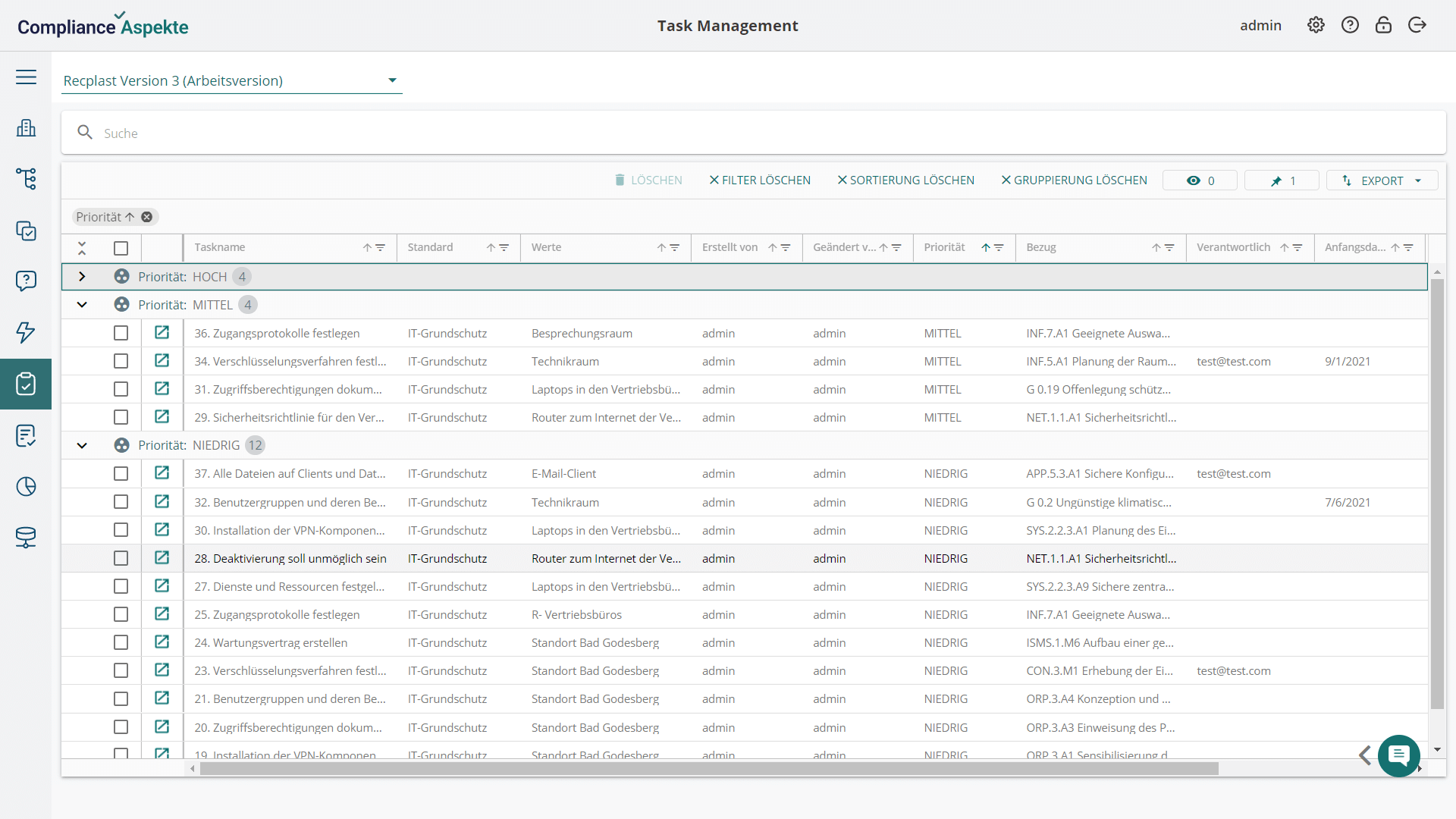

- Kollaborationsfunktionen, einschließlich Aufgabenverwaltung, Warnmeldungen und gemeinsamer Zugriff auf Vermögenswerte über Links

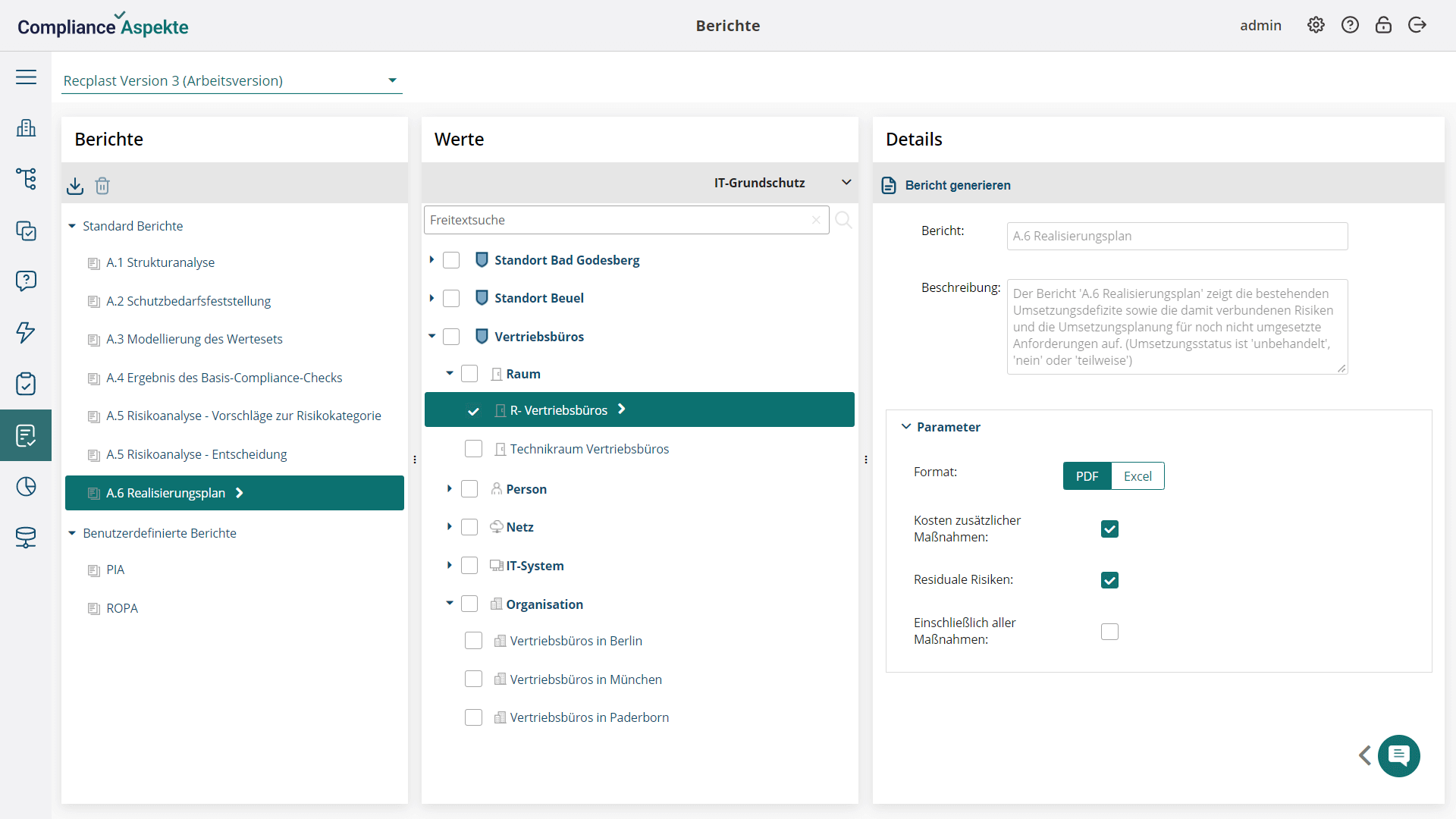

- Leistungsüberwachung durch Dashboards und benutzerdefinierte Berichte

- Integration mit CMDB, Jira, SAP, Microsoft Azure und mehr

- Einfacher Datenimport und -export von/zu externen Systemen

- Risikoidentifikation zum Schutz kritischer Vermögenswerte

- Möglichkeit zur Nutzung unternehmenseigener Kontrollkataloge

- Schnelle Implementierung der neuen Standardversion

- Baum- und Rasteransichten im Excel-Stil

ISO 27001-Compliance-Tool kostenlos testen

KONTAKTIEREN SIE UNS

Optimieren Sie Compliance-Aufgaben

mit Azure KI-Assistenz

Die Compliance Aspekte-Plattform bietet eine virtuelle Assistentin namens Helga, der von der Azure AI GPT-Technologie angetrieben wird.

Helga ist darauf ausgelegt, Aufgaben zu sammeln, zu bewerten und zu generieren, die die IT-Sicherheit und den Datenschutz unterstützen und somit dazu beitragen, potenzielle Risiken zu minimieren.

Die KI-Funktionen umfassen:

Compliance Aspekte Module

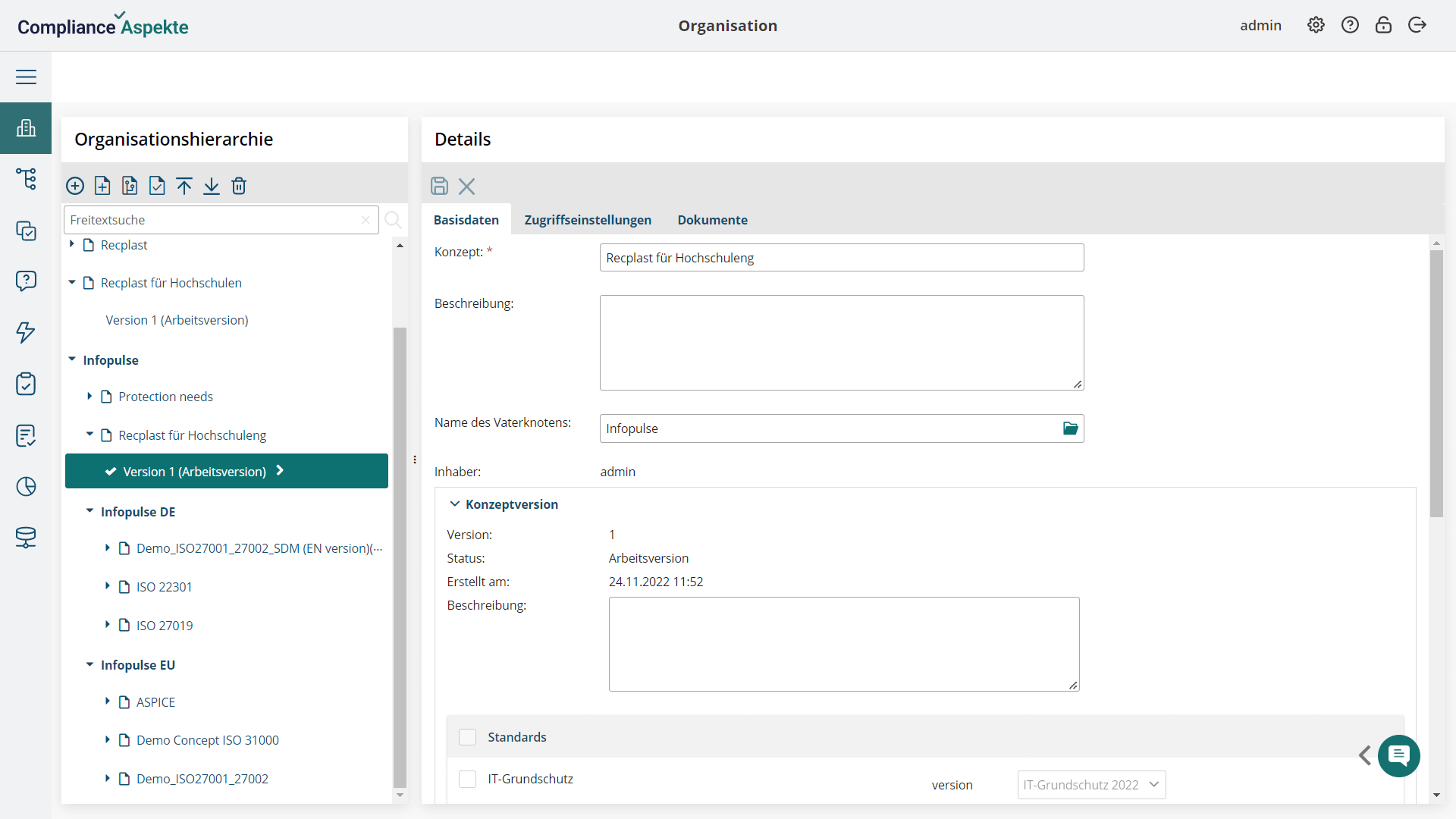

Das Tool stellt die gesamte Struktur Ihrer Organisation inklusive aller Abteilungen und Einheiten in einem leicht navigierbaren Baummodell dar. Es zentralisiert alle wesentlichen Unternehmensinformationen an einem Ort.

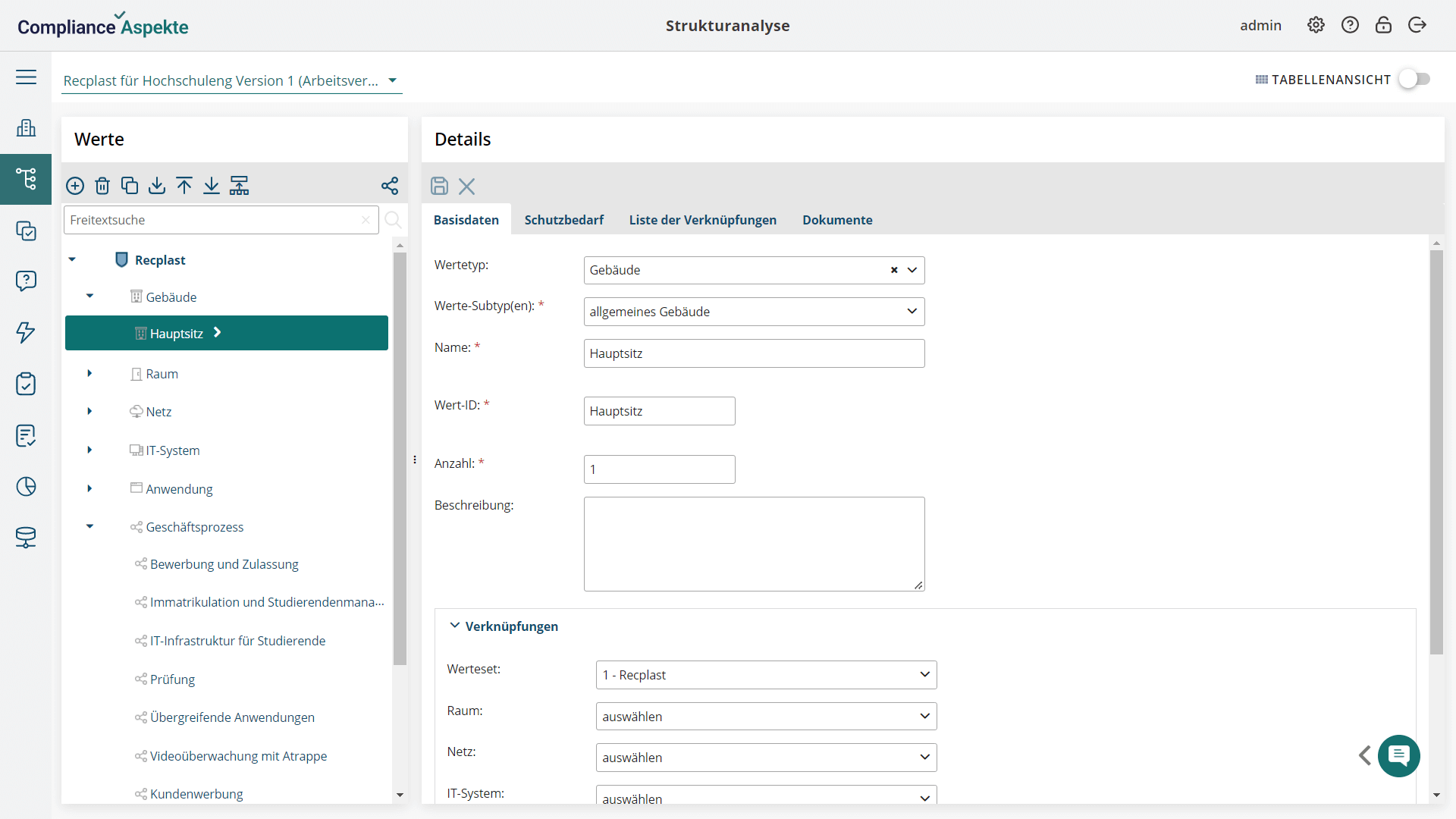

Mit dem Compliance Aspekte-Tool ist das Erkunden und Identifizieren Ihrer Assets mühelos. Unsere Datenschutzsoftware erleichtert die Analyse der Konfigurationen, Beziehungen und zugehörigen Geschäftsprozesse Ihrer Assets.

Zusätzlich bietet das Tool die Flexibilität, Attribute zu personalisieren, nahtlos mit externen Systemen zu integrieren, Assets nach Typ und Subtyp zu organisieren und bestimmte Objekte in definierte Objektklassen einzuordnen.

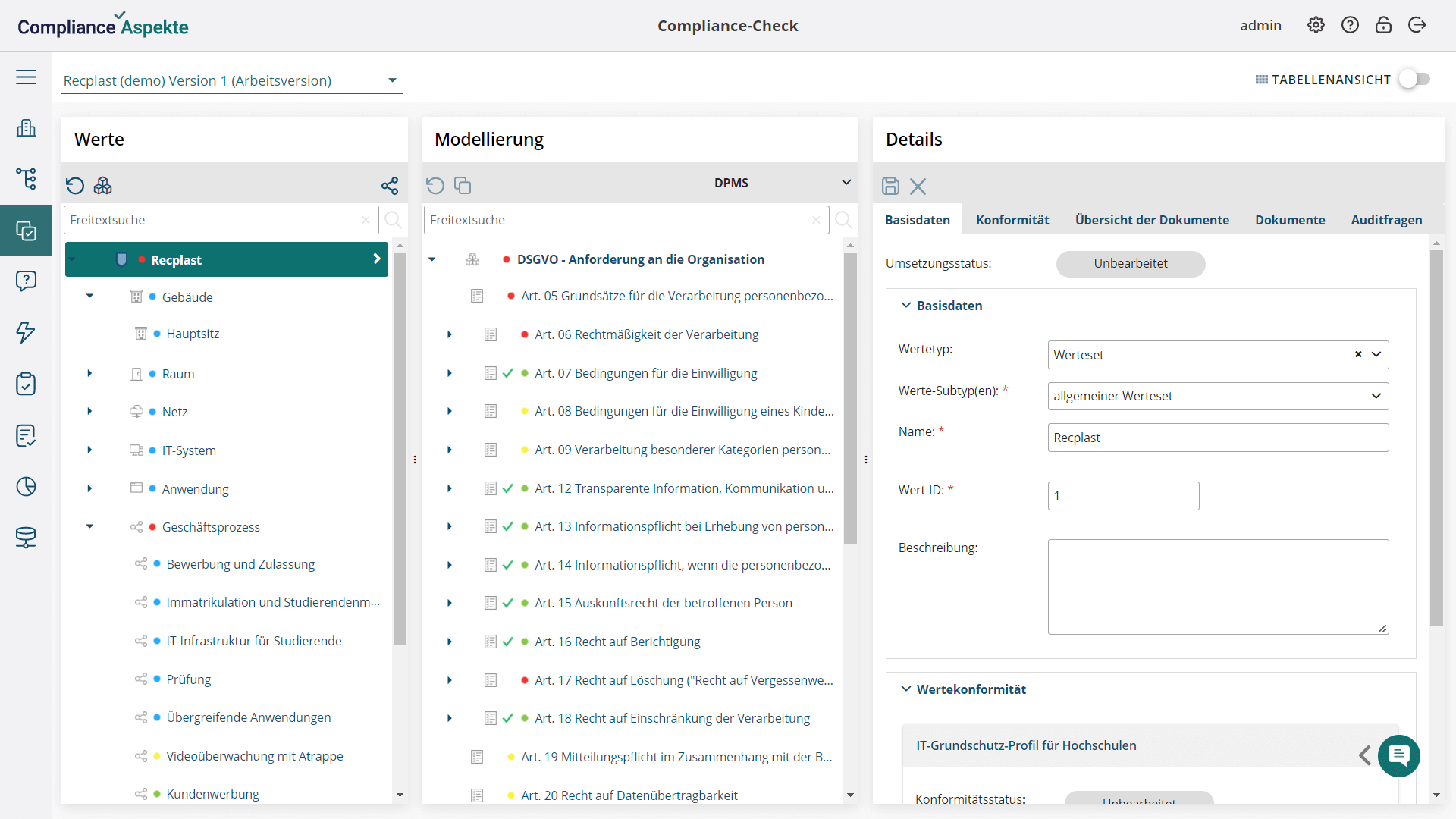

Unser Modul für das Datenschutz-Compliance-Management ermöglicht es den Benutzern, verschiedene Standards und Vorschriften effektiv auf einer einzigen Plattform zu verwalten und zu bewerten. Die Nutzung einer auf Assets basierenden Struktur ermöglicht Ihnen, ein angepasstes Asset-Baummodell zu konstruieren, Assets auf verschiedenen Ebenen zu bewerten und sie auf der obersten Ebene zu konsolidieren.

Darüber hinaus erleichtert unser System die Entwicklung von angepassten Schutzanforderungen und die Anpassung der Niveaus, um diese spezifischen Bedürfnisse zu erfüllen.

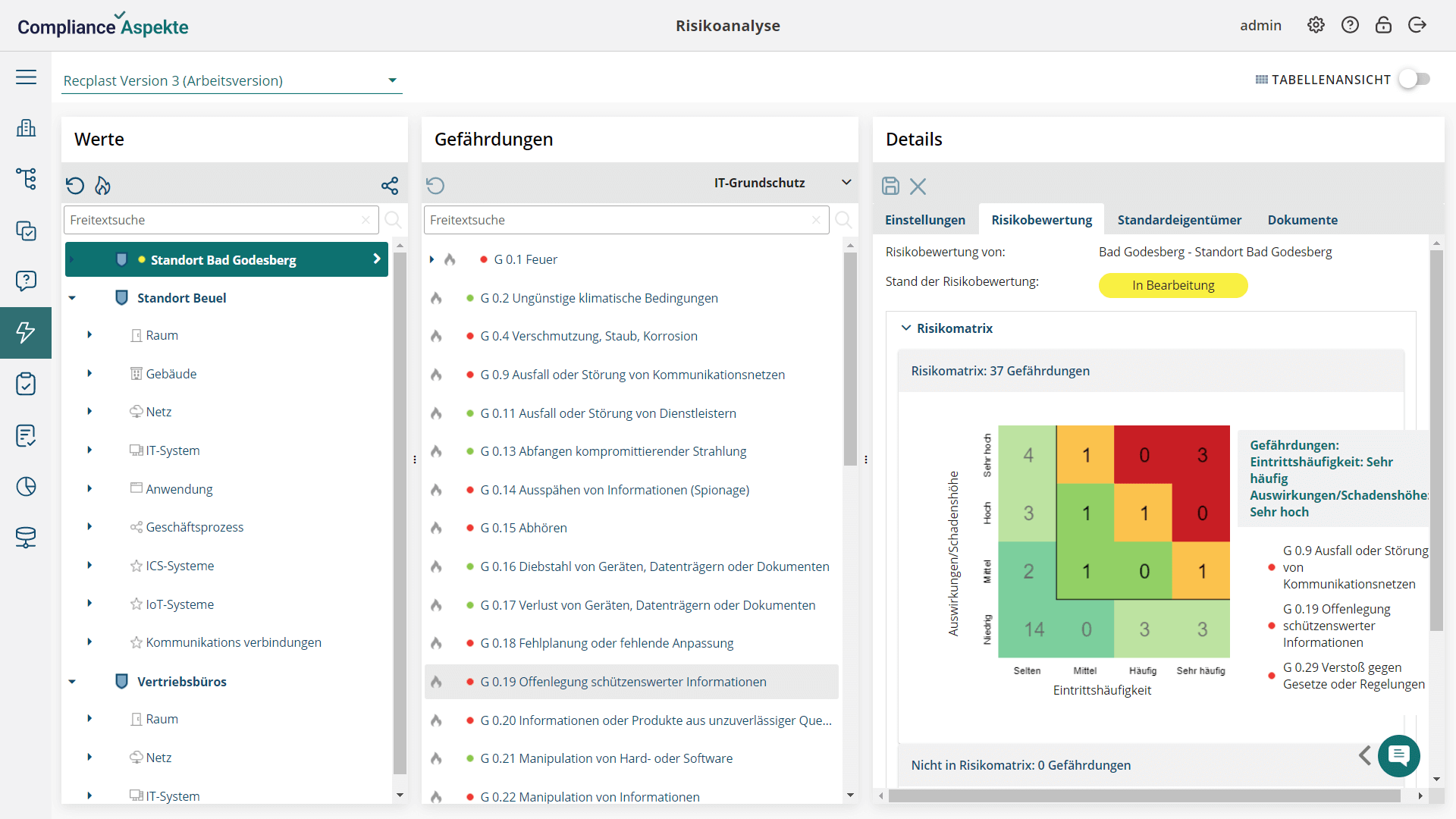

Dieses Modul ermöglicht Ihnen, potenzielle Risiken zu identifizieren, die mit spezifischen Assets verbunden sind, und maßgeschneiderte Risiko- und Bedrohungskataloge zu entwickeln. Es bietet auch anpassbare Risikomatrizen und Bewertungsskalen, die die Umsetzung wirksamer Gegenmaßnahmen erleichtern.

Unsere Plattform vereinfacht die Erstellung und Verteilung von Berichten mithilfe des Compliance Aspekte Mail Bots. Sie ermöglicht es den Benutzern auch, externe Datenanalysesysteme mühelos in das Tool zu integrieren.

Dieses Feature ermöglicht eine einfache Zusammenarbeit sowohl mit internen als auch externen Benutzern. Der Zugriff auf bestimmte Assets und Daten innerhalb von Compliance Aspekte wird durch die Bereitstellung eines Links für externe Benutzer vereinfacht.

Compliance Aspekte bietet eine REST API für eine nahtlose Integration mit einer Reihe von Asset-Management- und CMDB-Systemen, einschließlich i-doit, GLPI, FNT Command, Microsoft System Center, Microsoft SharePoint und anderen.

Darüber hinaus haben Benutzer die Möglichkeit, Anwendungsdaten aus der Datenbank mithilfe mehrerer voreingestellter Data Marts abzurufen.

Informationssicherheit

as a Service

SPRECHEN SIE MIT UNSEREN EXPERTEN

Beratung und Compliance-Services bei der Erstellung eines Informationssicherheitsplans, der auf Informationssicherheitsrichtlinien basiert.

Schrittweise Unterstützung beim Aufbau eines effektiven Informationssicherheitsmanagementsystems, das Ihren Zielen entspricht.

Durchführung einer detaillierten Sicherheitslückenanalyse zur Identifizierung von Schwachstellen und Lücken in Ihrem Informationssicherheitsstatus.

Bereitstellung eines externen Informationssicherheitsbeauftragten bei Bedarf.

Unterstützung bei der Erstellung, Überprüfung und Anpassung Ihrer Informationssicherheitsrichtlinien und -verfahren.

So starten Sie

mit Compliance Aspekte

Sie sind ein Compliance-Experte oder haben einen Compliance-Experten in Ihrem Team

Sie benötigen die Unterstützung unserer Compliance-Berater

Compliance Aspekte kostenlos testen

FAQ

Die ISO 27001-Norm legt Anforderungen für ein Informationssicherheitsmanagementsystem (ISMS) fest und ist Teil der ISO 27000-Normenreihe. ISO 27001, eine der wichtigsten Normen dieser Reihe, definiert den Rahmen für ein Informationssicherheitsmanagementsystem. Das Erlangen der ISO 27001-Zertifizierung ist entscheidend, um die wertvollsten Vermögenswerte einer Organisation zu schützen.

Jede Organisation, die ihre Geschäftsprozesse im Bereich der Sicherheit, des Datenschutzes und des Schutzes von Informationsvermögen stärken möchte oder muss, sollte eine Zertifizierung nach ISO 27001 anstreben. Die Größe und der Umsatz eines Unternehmens bestimmen nicht die Notwendigkeit der ISO 27001-Konformität einer Organisation. Selbst die kleinsten Unternehmen können Kunden oder Stakeholder haben, die sich der Sicherheit ihrer Partner versichern müssen.

Obwohl sie eine der beliebtesten und begehrtesten Sicherheitszertifizierungen auf dem Markt ist, bleibt die ISO/IEC 27001 wünschenswert, aber nicht verpflichtend.

Die Gesamtkosten für die ISO 27001-Zertifizierung setzen sich zusammen aus den Ausgaben für die Vorbereitungen zur Bewertung, die Implementierung konformer Sicherheitssysteme, Sicherheitsworkshops, Schulungen und Tests für das Team sowie aus internen und Überwachungsaudits nach zwei und drei Jahren. Daher hängt der endgültige Preis für die ISO 27001 von vielen Faktoren ab, einschließlich der Unternehmensgröße, dem aktuellen Stand der Informationssicherheit, der Komplexität des ISMS und anderen.

Die Dauer bis zum Erhalt der ISO 27001-Zertifizierung kann je nach verschiedenen Faktoren zwischen drei und fünfzehn Monaten betragen. Die aktuelle Leistung der Informationssicherheit, die Größe der Organisation, die Expertise in der Informationssicherheit, die Geschäftsreife und das Engagement des Teams beeinflussen den Zertifizierungsprozess.

Effective and easy-to-use IT security management system based on the latest standards and regulations — from planning and establishing the security concept to certification.