TISAX®-Anforderungen: Wie können Unternehmen sie erfüllen?

Um den Datenschutz in diesem Sektor zu verbessern, wurde der Trusted Information Security Assessment Exchange (TISAX®) speziell entwickelt, um den einzigartigen Anforderungen der Automobilindustrie gerecht zu werden.

Was ist TISAX®?

TISAX® (Trusted Information Security Assessment Exchange) dient als Zertifizierung speziell für den Automobilsektor, die es Lieferanten und Dienstleistern ermöglicht, zu demonstrieren, wie sie die Daten schützen.

TISAX® basiert auf dem Sicherheitsstandard ISO 27001, der die Anforderungen für die Einrichtung eines Informationssicherheitsmanagementsystems (ISMS) festlegt. Ein ISMS ist ein System, das die Rollen und Verantwortlichkeiten in Bezug auf die Informationssicherheit innerhalb einer Organisation definiert. Zusätzlich erweitert TISAX® die ISO 27001 um zusätzliche Anforderungen, die sich auf den Datenschutz und die Sicherheit von Prototypen konzentrieren.

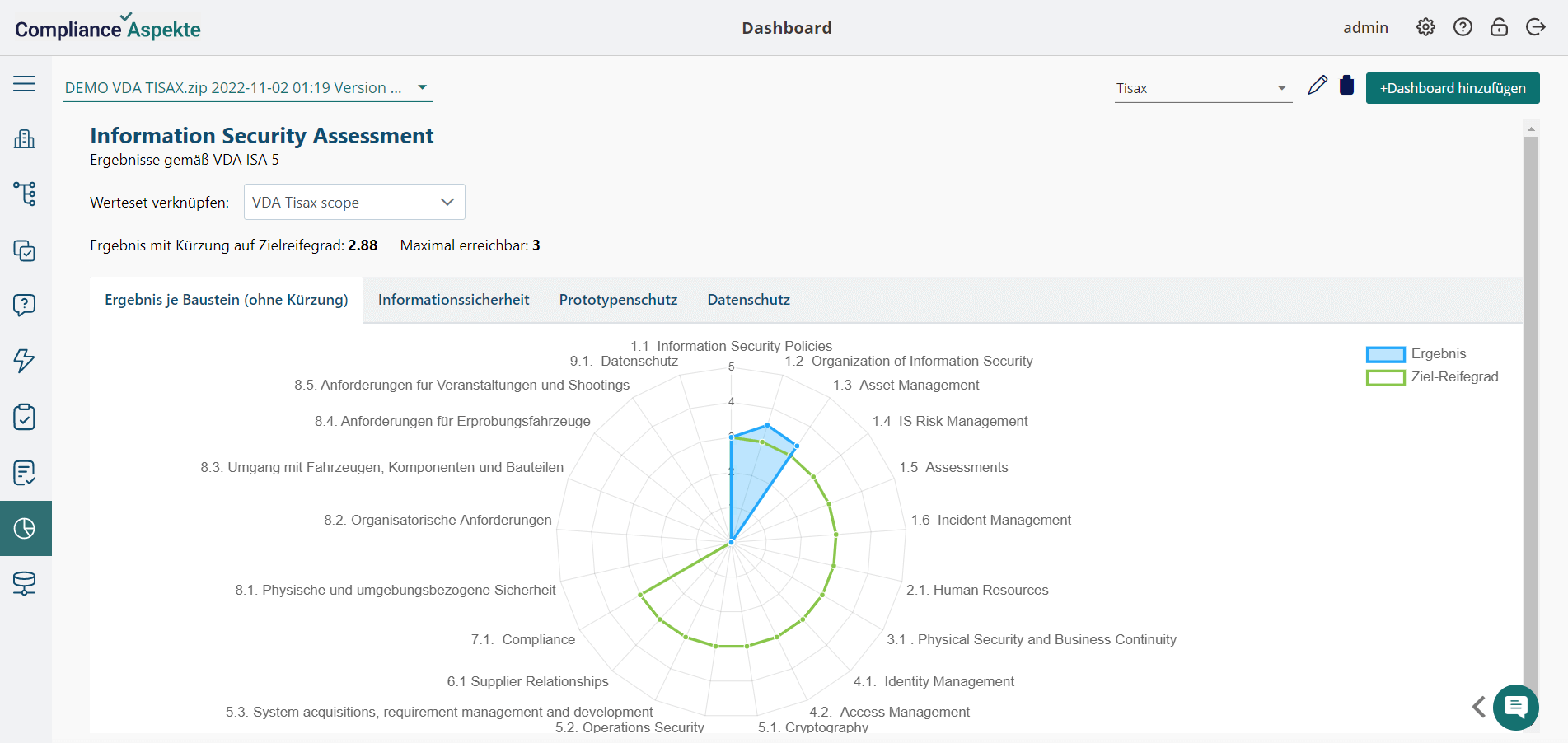

Compliance Aspekte ist ein Software-Tool und Beratungsdienst für die Implementierung von TISAX®. Unser Tool unterstützt TISAX® VDA ISA 6.0 sowie andere Standards (ISO/SAE 21434, TISAX®, ASPICE®, KGAS, ISO 27001, ISO 9001, BSI IT-Grundschutz, B3S, DSGVO und weitere Vorschriften).

Der AI-Copilot in Compliance Aspekte kann Fragen zur Einhaltung von Vorschriften beantworten, durch das System und die Regelwerke führen, angepasste Aufgabenlisten vorschlagen sowie Dokumente analysieren und durchsuchen.

Ist TISAX® verpflichtend?

TISAX® ist nicht für alle Unternehmen der Automobilindustrie verpflichtend, wird jedoch dringend empfohlen und oft von großen Automobilherstellern gefordert, wenn diese mit Lieferanten und Dienstleistern zusammenarbeiten. Im Wesentlichen kann eine TISAX®-Zertifizierung eine Voraussetzung für Geschäftsbeziehungen mit vielen Herstellern sein, da sie sicherstellt, dass ein Lieferant bestimmte Standards der Informationssicherheit erfüllt.

Wichtige Begriffe, die man kennen sollte, um sich erfolgreich auf die TISAX®-Zertifizierung vorzubereiten

Wenn man über TISAX® spricht, sind mehrere Schlüsselbegriffe entscheidend, um den Zertifizierungsprozess zu verstehen. Hier ist eine Übersicht dieser Begriffe:

TISAX®-Prüfziele:

- TISAX®-Prüfziele ermöglichen eine Anpassung basierend auf spezifischen Bedürfnissen, da nicht alle TISAX®-Anforderungen universell für jeden Lieferanten gelten. Unternehmen können aus 10 verschiedenen Prüfzielen wählen, die jeweils einen anderen Bereich des gesamten Anforderungskatalogs ansprechen, wie zum Beispiel den Schutz von Prototypen. Diese Flexibilität ermöglicht es den Lieferanten, die Bewertung auf ihre spezifischen Betriebsbereiche zuzuschneiden.

TISAX®-Label:

- Nach Bestehen des Audits, basierend auf dem gewählten Prüfziel, erhalten Unternehmen ein spezifisches TISAX®-Label. Zum Beispiel führt das Erreichen des Prüfziels zum Schutz von Prototypenkomponenten zum Erhalt des Proto Parts-Labels. Dieses Label ist ein anerkannter Indikator für die Einhaltung der entsprechenden Sicherheits- und Schutzstandards unter TISAX®.

TISAX®-Stufen:

- Das Bewertungsniveau (Assessment Level, AL) bestimmt die Strenge und Methode der Compliance-Überprüfung. Es gibt verschiedene Stufen, die für verschiedene Prüfziele vorgesehen sind. Stufe 1 umfasst eine Selbstbewertung und wird typischerweise nicht in formellen Audits berücksichtigt. Stufe 2 beinhaltet eine Überprüfung der Selbstbewertung durch einen externen Auditor sowie Ferninterviews. Stufe 3, die strengste Stufe, beinhaltet Vor-Ort-Bewertungen.

Die wichtigsten Schritte des TISAX®-Zertifizierungsprozesses

Um eine TISAX®-Zertifizierung zu erhalten, sollte ein Unternehmen mehrere entscheidende Schritte befolgen:

- Schritt 1. Registrierung bei der ENX Association: Der Prozess beginnt mit der Registrierung auf der ENX-Plattform, die die TISAX®-Bewertungen verwaltet. Nach der Registrierung erhalten die Unternehmen den TISAX®-Fragebogen, der alle notwendigen Anforderungen für die Zertifizierung darlegt.

- Schritt 2. Selbstbewertung: Die Unternehmen führen dann eine Selbstbewertung durch, um zu prüfen, ob sie die im Fragebogen spezifizierten Kriterien erfüllen. Dieser Schritt ist entscheidend für die Identifizierung von Compliance-Lücken.

- Schritt 3. Auswahl eines akkreditierten Auditors: Nach der Selbstbewertung ist der nächste Schritt die Wahl eines akkreditierten Prüfdienstleisters. Dieser Dienstleister wird eine gründliche Überprüfung der Informationssicherheitspraktiken des Unternehmens durchführen.

- Schritt 4. Durchführung des Audits: Das Audit kann je nach angestrebtem Zertifizierungsniveau vor Ort oder ferngesteuert durchgeführt werden. Diese Bewertung prüft die Einhaltung der festgelegten Sicherheitsmaßnahmen durch das Unternehmen.

- Schritt 5. Auditbericht und Ausstellung des TISAX®-Labels: Der gesamte Prozess kann zwischen sechs Monaten und einem Jahr dauern. Nach dem Audit erstellt der Dienstleister einen Bericht über seine Feststellungen. Erfüllt das Unternehmen alle erforderlichen Standards, wird ihm ein TISAX®-Label verliehen, das seinen Status bezüglich der Informationssicherheit bestätigt.

TISAX®-Bewertungsstufen und Schutzbedürfnisse

TISAX® legt drei Bewertungsstufen neben drei Schutzstufen fest: normal, hoch und sehr hoch.

- TISAX® Stufe 1 – Normaler Schutz: Diese Stufe wird typischerweise innerhalb von TISAX® nicht verwendet, kann jedoch ähnlich einer Selbstbewertung für interne Zwecke dienen. Hierbei überprüft ein Auditor das Vorhandensein einer Selbstbewertung, ohne deren Inhalt zu prüfen. Zusätzlich könnte Ihr Geschäftspartner diese Art der Selbstbewertung außerhalb des offiziellen TISAX®-Rahmens anfordern.

- TISAX® Stufe 2 – Hoher Schutz: Auf dieser Stufe verwendet eine Prüforganisation Ihre Selbstbewertung als Grundlage für die Bewertung. Dieser Prozess umfasst die Überprüfung von Dokumenten und die Durchführung eines Telefoninterviews zur Beurteilung der Compliance.

- TISAX® Stufe 3 – Sehr hoher Schutz: Die höchste Stufe beinhaltet eine unabhängige Prüffirma, die eine gründliche Bewertung durchführt. Dies schließt die Überprüfung von Dokumentation sowie die Durchführung eines Vor-Ort-Audits ein, um sicherzustellen, dass alle Kriterien erfüllt sind.

Diese strukturierten Stufen ermöglichen Organisationen, die angemessene Tiefe der Bewertung basierend auf ihren spezifischen Schutz- und Compliance-Bedürfnissen zu wählen.

TISAX®-Zertifizierungsanforderungen

Die Anforderungen für eine TISAX®-Zertifizierung ähneln den ISO 27001-Standards. Unternehmen, die diese Zertifizierung anstreben, müssen nachweisen, dass sie ein gut etabliertes und effektives Informationssicherheitsmanagementsystem (ISMS) gemäß den Prinzipien der ISO 27001 haben.

Die Kriterien für die TISAX®-Zertifizierung sind im VDA ISA-Katalog aufgeführt, der spezifische Kontrollfragen und grundlegende Anforderungen enthält. Die detaillierten Anforderungen und ob das Audit ferngesteuert oder persönlich durchgeführt wird, variieren je nach gewähltem Prüfziel oder TISAX®-Label. Es ist entscheidend, dass die ergriffenen Maßnahmen mindestens das Mindestreifegradniveau erfüllen. Daher müssen Organisationen zeigen, dass sie in jedem Bereich einen Reifegrad von 3 oder höher erreicht haben.

| TISAX®-Label | Anforderungen | Bewertungsstufe |

| Vertraulich | Kriterienkatalog Informationssicherheit: sollte, muss, hohe Schutzanforderung (wenn mit C markiert) | Stufe 2 |

| Streng vertraulich | Kriterienkatalog Informationssicherheit: sollte, muss, hoher und sehr hoher Schutzbedarf (wenn mit C markiert) | Stufe 3 |

| Hohe Verfügbarkeit | Kriterienkatalog Informationssicherheit: sollte, muss, hohe Schutzanforderung (wenn mit A markiert) | Stufe 2 |

| Sehr hohe Verfügbarkeit | Kriterienkatalog Informationssicherheit: sollte, muss, hoher und sehr hoher Schutzbedarf (wenn mit A markiert) | Stufe 3 |

| Proto-Teile | Kriterienkatalog für Prototypenschutz: sollte und muss aus Abschnitten 8.1, 8.2 und 8.3 | Stufe 3 |

| Proto-Fahrzeuge | Kriterienkatalog für Prototypenschutz: sollte, muss und zusätzliche Anforderungen aus 8.1, 8.2 und 8.3 | Stufe 3 |

| Testfahrzeuge | Kriterienkatalog für Prototypenschutz: sollte und muss aus Abschnitten 8.2, 8.3 und 8.4 | Stufe 3 |

| Proto-Veranstaltungen | Kriterienkatalog für Prototypenschutz: sollte und muss aus Abschnitten 8.2, 8.3 und 8.5 | Stufe 3 |

| Daten | Kriterienkatalog Informationssicherheit: sollte, muss, hoher Schutzbedarf (wenn mit C markiert) Plus Kriterienkatalog Datenschutz | Stufe 2 |

| Besondere Daten | Kriterienkatalog Informationssicherheit: sollte, muss, hoher und sehr hoher Schutzbedarf (wenn mit C markiert) Plus Kriterienkatalog Datenschutz | Stufe 3 |

Erfüllung der TISAX®-Anforderungen

Während des Bewertungsprozesses für die TISAX®-Zertifizierung müssen Unternehmen nachweisen, dass sie über ein wirksames Informationssicherheitsmanagementsystem (ISMS) verfügen. Die spezifischen Anforderungen für den Nachweis hängen vom Prüfziel, den damit verbundenen Schutzbedürfnissen und der Bewertungsstufe ab.

Der Nachweis erfolgt in der Regel durch eine Selbstbewertung mittels des VDA-ISA-Fragebogens, die Einreichung relevanter Dokumentation und Belege sowie bei Bedarf durch Interviews und Vor-Ort-Inspektionen, die vom gewählten Prüfdienstleister durchgeführt werden.

Einrichtung eines ISMS mit Compliance Aspekte

Die Implementierung eines Informationssicherheitsmanagementsystems ist entscheidend, um den TISAX-Konformitätsprozess zu vereinfachen.

Compliance Aspekte ist ein integriertes Compliance-Management-System, das ISMS und DSMS auf einer einzigen Compliance- und Risikoplattform bereitstellt.

Die Hauptvorteile unseres ISMS-Tools umfassen:

- Eine einzige Plattform für mehrere Compliance-Standards mit schneller Migration zu deren neuen Versionen.

- Spezielle Vorlagenkonzepte für die Bereiche Bildung, Energie und Automobil.

- Compliance als Dienstleistung: Compliance-Software und Fachberatung.

- Zeitersparnis durch den Compliance Azure AI GPT-basierten Bot Helga.

- Einsatzbereite Compliance-Kits.

- Anpassbare Funktionalität und Preisgestaltung.

- Automatisierte Compliance-Routinen.

Was passiert, wenn ein Unternehmen die TISAX®-Anforderungen nicht erfüllt?

Während einer TISAX®-Bewertung prüft der Auditor, ob Ihr ISMS-Tool den erforderlichen Standards entspricht. Wenn dies der Fall ist, erfüllen Sie die TISAX®-Anforderungen. Sollte dies jedoch nicht der Fall sein, kann der Auditor entweder kleinere oder größere Probleme feststellen. Bei nur geringfügigen Problemen könnte der Auditor ein vorläufiges TISAX®-Label ausstellen. Dieses vorläufige Label ist gültig, bis Sie alle kleineren Probleme behoben haben.

Findet der Auditor größere Probleme, erhalten Sie das TISAX®-Label nicht, bevor diese Probleme gelöst sind. Sie müssen einen Plan zur Behebung der Probleme erstellen und diesen dem Auditor vorlegen. Wenn der Auditor Ihrem Plan zustimmt, sollten Sie ihn erfolgreich umsetzen. Danach kann der Auditor die Situation erneut bewerten. Wenn die Verbesserungen ausreichend sind, könnte er das Problem von einer „großen Abweichung“ zu einer „geringen Abweichung“ herabstufen und ein vorläufiges TISAX®-Label ausstellen. Bis diese Probleme gelöst sind, könnte Ihr Unternehmen mit Einschränkungen beim Geschäftsbetrieb im Automobilsektor konfrontiert werden.

Herausforderungen, denen Sie bei der Implementierung der TISAX®-Anforderungen begegnen könnten

Bei der Implementierung von TISAX®-Anforderungen können Organisationen auf mehrere bedeutende Herausforderungen stoßen, die den Erfolg ihrer ISMS-Entwicklungsprojekte beeinflussen können. Hier ist eine Übersicht über die größten Herausforderungen, denen Sie möglicherweise gegenüberstehen:

Ressourcenzuweisung und -organisation:

- Sicherstellung ausreichender Ressourcen: Eine der Hauptherausforderungen ist die Sicherung und langfristige Aufrechterhaltung der notwendigen Ressourcen. Dazu gehören finanzielle, personelle und technologische Ressourcen, die erforderlich sind, um ein ISMS zu entwickeln und aufrechtzuerhalten, das den TISAX®-Standards entspricht.

- Einbindung von Schlüsselpersonal: Die erfolgreiche Implementierung der TISAX®-Anforderungen erfordert die Beteiligung aller relevanten Stakeholder aus verschiedenen Abteilungen des Unternehmens. Es ist entscheidend, dass jeder, der für die Prozesse verantwortlich ist, eingebunden ist und seine Rolle versteht.

Strukturiertes Projektmanagement:

- Effektive Koordination: Die Verwaltung der Beteiligung verschiedener interner Teams und die rechtzeitige Entscheidungsfindung sind entscheidend. Ein TISAX®-Projekt muss akribisch organisiert und innerhalb der Organisation gut kommuniziert werden, um eine reibungslose Ausführung zu gewährleisten.

- Entscheidungsfindung: Strategische Entscheidungsfindung zum richtigen Zeitpunkt ist wesentlich, um die Komplexität bei der Implementierung eines ISMS gemäß den TISAX®-Anforderungen zu bewältigen.

Kontinuität und laufendes Management:

- Aufrechterhaltung der Bemühungen: Der Aufbau eines ISMS ist keine einmalige Aufgabe, sondern eine kontinuierliche Unternehmung. Organisationen müssen das ISMS in ihre täglichen Abläufe integrieren und es ständig aktiv und wirksam halten.

- Langfristiges Engagement: Es ist wichtig, TISAX® nicht als eine abzuhakende Checkliste nach der Prüfung zu behandeln. Die Organisation muss sich kontinuierlich zur Aufrechterhaltung und Verbesserung des ISMS verpflichten und dabei aufkommende neue Sicherheitsherausforderungen angehen.

Die effektive Bewältigung dieser Herausforderungen ist der Schlüssel zur Etablierung eines robusten ISMS, das nicht nur die TISAX®-Anforderungen erfüllt, sondern auch die gesamte Sicherheitslage der Organisation stärkt.

Top-Tipps für die erfolgreiche Erfüllung der TISAX®-Anforderungen

Hier sind einige Expertentipps, die Ihnen helfen, die TISAX®-Anforderungen ohne Probleme zu erfüllen:

Tipp 1: Konzentrieren Sie sich auf das Projektmanagement

- Vorbereitung und Pflege: Effektives Projektmanagement ist nicht nur bei der Vorbereitung auf ein TISAX®-Audit entscheidend, sondern auch für die Aufrechterhaltung der TISAX®-Standards während des regulären Geschäftsbetriebs.

- Systematischer Ansatz: Organisieren und strukturieren Sie Ihr Informationssicherheitsmanagementsystem (ISMS) methodisch. Dies umfasst die detaillierte Planung, wie das ISMS eingerichtet und über die Zeit verwaltet wird.

Tipp 2: Berücksichtigen Sie die Ressourcenzuweisung

- Breite Beteiligung: Um die TISAX®-Anforderungen zu erfüllen, ist es wichtig, mehrere Stakeholder aus verschiedenen Abteilungen Ihres Unternehmens einzubeziehen. Diese Parteien sollten frühzeitig eingebunden werden und ihre Rollen klar definiert und durchgehend im Projekt aufrechterhalten werden.

- Langfristiges Engagement: Denken Sie daran, dass ein TISAX® ISMS kein kurzfristiges Projekt oder nur ein IT-Anliegen ist. Es erfordert ein kontinuierliches Engagement und sollte in die langfristigen strategischen Pläne des Unternehmens integriert werden.

Tipp 3: Priorisieren Sie die Dokumentation

- Gründliche Dokumentation: Dokumentation ist der Schlüssel zum Nachweis der Konformität während eines TISAX®-Audits. Halten Sie klare und umfassende Aufzeichnungen aller Informationssicherheitsrichtlinien, -verfahren und -änderungen.

- Zugängliche Informationen: Stellen Sie sicher, dass die Dokumentation leicht zugänglich und regelmäßig aktualisiert wird. Dies hilft, den Auditprozess zu vereinfachen und unterstützt das kontinuierliche Management Ihres ISMS.

Tipp 4: Verbessern Sie das Bewusstsein und die Schulung der Mitarbeiter

- Regelmäßige Schulungsprogramme: Führen Sie regelmäßige Schulungen für Mitarbeiter durch, um ihr Bewusstsein für Sicherheitspraktiken und die Bedeutung des Datenschutzes zu stärken.

- Engagement und Feedback: Fördern Sie das Engagement der Mitarbeiter, indem Sie Feedback zum ISMS einholen und Vorschläge in die Sicherheitspraktiken einbeziehen. Dies fördert eine Kultur der Sicherheit innerhalb der Organisation.

Welche sind die Hauptvorteile der Einhaltung der TISAX®-Anforderungen?

Die TISAX®-Zertifizierung bietet mehrere Vorteile für Unternehmen in der Automobilindustrie. Hier sind einige der wichtigsten Vorteile:

- Erhöhtes Vertrauen und Glaubwürdigkeit: Die TISAX®-Zertifizierung demonstriert Partnern, Kunden und Stakeholdern, dass ein Unternehmen strenge Standards für Informationssicherheit einhält. Dies steigert die Glaubwürdigkeit des Unternehmens und kann das Vertrauen erheblich erhöhen, was geschäftliche Beziehungen erleichtert.

- Verbesserter Marktzugang: Viele Automobilhersteller fordern von ihren Zulieferern eine TISAX®-Zertifizierung. Daher kann das Erhalten dieser Zertifizierung zahlreiche Geschäftsmöglichkeiten eröffnen und Unternehmen ermöglichen, an Märkten teilzunehmen, wo TISAX® eine Voraussetzung ist.

- Vereinfachte Compliance-Prozesse: TISAX® stimmt mit internationalen Standards wie ISO 27001 überein, was den Compliance-Prozess vereinfacht. Unternehmen, die TISAX®-zertifiziert sind, gelten als Einhaltung hoher Sicherheits- und Datenschutzstandards, was den Bedarf an mehrfachen Audits und Bewertungen durch verschiedene OEMs (Original Equipment Manufacturers) reduziert.

- Verbesserte Sicherheitslage: Durch die strenge Bewertung und fortlaufende Überwachung, die für die TISAX®-Zertifizierung erforderlich sind, verbessern Unternehmen ihre Sicherheitsmaßnahmen. Dieser proaktive Ansatz hilft, Sicherheitsverletzungen und Datendiebstahl zu verhindern und schützt sensible und proprietäre Informationen.

- Wettbewerbsvorteil: Die TISAX®-Zertifizierung kann als Wettbewerbsvorteil in der Lieferkette der Automobilindustrie dienen. Sie zeigt, dass ein Unternehmen sich verpflichtet, hohe Standards der Informationssicherheit aufrechtzuerhalten, was es von nicht zertifizierten Konkurrenten abhebt.

- Kosteneffizienz: Auch wenn die anfängliche Investition in die TISAX®-Zertifizierung erheblich sein kann, führt sie langfristig zu Kosteneinsparungen, indem sie teure Sicherheitsvorfälle verhindert. Zusätzlich können die vereinfachte Compliance und der reduzierte Bedarf an mehrfachen Audits die Kosten über die Zeit weiter senken.

Fazit

Zusammenfassend ist die Erfüllung der TISAX®-Anforderungen eine strategische Notwendigkeit für Unternehmen in der Lieferkette der Automobilindustrie, die darauf abzielen, ein robustes Informationssicherheitsmanagement zu gewährleisten.

Für diejenigen, die diesen Prozess optimieren möchten, bietet Compliance Aspekte eine umfassende Lösung. Als ISMS & DSMS-Tool auf einer Plattform, das speziell zur Unterstützung von TISAX® VDA ISA 6.0 entwickelt wurde, kombiniert Compliance Aspekte KI-Technologie, einschließlich eines intelligenten Azure GPT-basierten Compliance-Assistenten, mit Audit-Beratungsdiensten. Dieses integrierte Tool vereinfacht nicht nur die Einhaltung der TISAX®-Anforderungen, sondern unterstützt auch mehrere Automobilstandards, was es zu einer unschätzbaren Ressource für jede Organisation macht, die ihre Compliance-Bemühungen effizient verbessern möchte.

Wenn Sie bereit sind, die Informationssicherheit Ihres Unternehmens auf die nächste Stufe zu heben, erwägen Sie, zu erkunden, wie Compliance Aspekte Ihre Reise zur TISAX®-Zertifizierung erleichtern kann. Besuchen Sie unsere Website oder kontaktieren Sie unser Team, um mehr zu erfahren und noch heute zu beginnen.

Kostenfreies Konto

Kontaktieren Sie uns, um einen unverbindlichen Testzugang zu erhalten